Các cuộc tấn công lớp ứng dụng

Mục tiêu của cuộc tấn công:

Đôi khi được gọi là tấn công DDoS lớp 7 (tham chiếu đến lớp 7 của mô hình OSI), mục tiêu của các cuộc tấn công này là làm cạn kiệt tài nguyên của mục tiêu để tạo ra hệ quả là từ chối dịch vụ (dinial-of-service).

Các cuộc tấn công nhắm vào lớp nơi các trang web được tạo trên máy chủ và được phân phối theo yêu cầu HTTP. Một yêu cầu HTTP đơn lẻ là rẻ về mặt tính toán để thực thi ở phía máy khách (client side), nhưng nó có thể đắt đối với máy chủ đích để phản hồi cho máy khách. Vì máy chủ thường phải tải nhiều tệp và chạy các truy vấn cơ sở dữ liệu để tạo thành nội dung cho trang web.

Các cuộc tấn công lớp 7 rất khó để chống lại, vì khó có thể phân biệt được lưu lượng độc hại với lưu lượng hợp pháp.

Ví dụ về tấn công lớp ứng dụng:

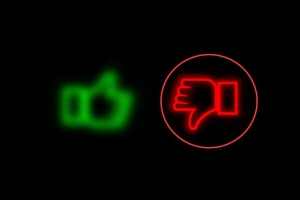

Tổng tấn công HTTP

Cuộc tấn công này tương tự như nhấn refresh trên trình duyệt web nhiều lần bằng nhiều máy tính khác nhau cùng một lúc – số lượng lớn các yêu cầu HTTP tràn ngập máy chủ, dẫn đến việc từ chối dịch vụ.

Kiểu tấn công này có nhiều hình thái từ đơn giản đến phức tạp.

Việc triển khai đơn giản hơn có thể là truy cập một URL cụ thể có cùng dải địa chỉ IP tấn công, liên kết giới thiệu và tác nhân người dùng (user agents). Các phiên bản phức tạp hơn có thể bao gồm sử dụng một số lượng lớn địa chỉ IP tấn công và nhắm mục tiêu các URL ngẫu nhiên bằng cách sử dụng các liên kết giới thiệu và tác nhân người dùng ngẫu nhiên (và bạn sẽ khó phát hiện, xử lý hơn).

Các cuộc tấn công giao thức

Mục tiêu của cuộc tấn công:

Tấn công giao thức, còn được gọi là tấn công cạn kiệt trạng thái, gây ra gián đoạn dịch vụ do sử dụng quá nhiều tài nguyên máy chủ và / hoặc tài nguyên của thiết bị mạng như tường lửa (firewalls) và bộ cân bằng tải (load balancer).

Các cuộc tấn công giao thức sử dụng các điểm yếu trong lớp 3 và lớp 4 của ngăn xếp giao thức để khiến mục tiêu không thể truy cập được.

Ví dụ về cuộc tấn công giao thức:

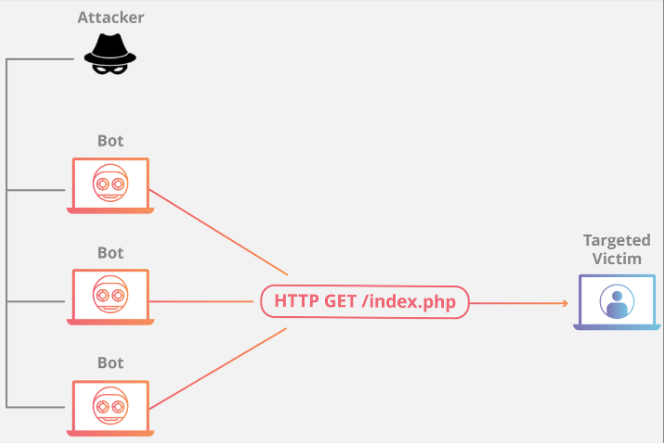

Tổng tấn công SYN

SYN Flood tương tự như một nhân viên nhà kho nhận yêu cầu khi đứng trước kho hàng.

Nhân viên nhận được một yêu cầu, đi và nhận gói hàng, và chờ xác nhận trước khi mang gói hàng ra. Sau đó, nhân viên nhận được nhiều yêu cầu gói hàng khác mà không cần xác nhận cho đến khi họ không thể mang thêm gói hàng nào nữa, cuối cùng trở nên quá tải và các yêu cầu bắt đầu không được trả lời.

Cuộc tấn công này khai thác quá trình bắt tay TCP (TCP handshake) – chuỗi giao tiếp mà hai máy tính bắt đầu kết nối mạng – bằng cách gửi đến mục tiêu một số lượng lớn các gói SYN “Yêu cầu kết nối ban đầu” TCP có địa chỉ IP nguồn giả mạo (spoofed source IP addresses).

Máy mục tiêu phản hồi mỗi yêu cầu kết nối và sau đó đợi bước cuối cùng trong quá trình bắt tay, điều này không bao giờ xảy ra, làm cạn kiệt tài nguyên của máy mục tiêu (máy chủ web bị DDoS) trong quá trình này.

Các cuộc tấn công Volumtric

Mục tiêu của cuộc tấn công:

Loại tấn công này cố gắng tạo ra tắc nghẽn bằng cách tiêu thụ tất cả băng thông có sẵn nằm giữa mục tiêu và kết nối Internet lớn hơn. Một lượng lớn dữ liệu được gửi đến mục tiêu bị tấn công bằng cách sử dụng một hình thức khuếch đại hoặc một phương tiện khác để tạo ra lưu lượng truy cập lớn, chẳng hạn như các yêu cầu từ mạng botnet.

Ví dụ về khuếch đại:

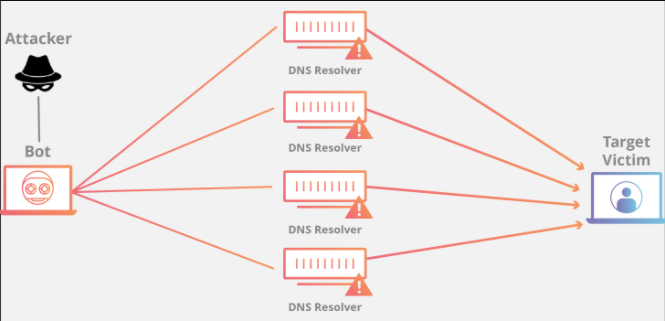

Khuếch đại DNS

Kiểu tấn công khuếch đại DNS (DNS amplification) giống như nếu ai đó gọi đến một nhà hàng và nói “Tôi sẽ đặt vài thứ, vui lòng gọi lại cho tôi và lặp lại toàn bộ đơn đặt hàng của tôi nhé”, trong đó số gọi lại thực sự thuộc về nạn nhân. Với rất ít nỗ lực, một phản hồi dài được tạo ra và gửi đến nạn nhân.

Bằng cách thực hiện một yêu cầu tới một máy chủ DNS mở với địa chỉ IP giả mạo (giả địa chỉ IP của nạn nhân), địa chỉ IP mục tiêu sau đó sẽ nhận được phản hồi từ máy chủ.

Xem thâm: các phương pháp giúp giảm thiểu tấn công DDoS là gì?